-

ALLGEMEINER

STAND DER TECHNIK

-

Gebiet der Erfindung

-

Die

Erfindung betrifft Systeme, welche maschinenlesbare Etiketten verwenden,

um Daten zu speichern und sie Lesegeräten zu übermitteln, wenn sie gescannt

werden. Beispiele sind ein- und zweidimensionale Strichcodes, Memory

Buttons, Chipkarten (Smartcards), Radiofrequenz-Identifikations-(RFID-)

Tags, Magnetstreifen, Mikrochip-Transponder

usw.

-

Stand der

Technik

-

Gegenwärtig existieren

verschiedene Vorrichtungen zum Codieren von Daten, bzw. sie befinden

sich in der Entwicklung. Diese nehmen viele unterschiedliche Formen

an, von optischen Vorrichtungen wie etwa zweidimensionalen Strichcodes

bis hin zu Funkvorrichtungen wie etwa Transpondern. Diese Vorrichtungen

ermöglichen

im Allgemeinen, dass Objekte mit Tags versehen oder etikettiert

werden, um Maschinen zu ermöglichen,

Daten zu lesen, die mit dem Objekt verknüpft sind. Die Verwendung von

eindimensionalen Strichcodes für

diesen Zweck war weit verbreitet, doch sie weisen Einschränkungen

auf, was die Menge der Informationen anbelangt, die sie speichern

können.

Zum Beispiel können

sie Klassen von Objekten kennzeichnen, nicht jedoch einzelne Objekte.

-

Eine

Neuentwicklung auf diesem Gebiet, Radiofrequenz-Identifikations-(Radio-Frequency

Identifier, RFID-) Tags, liefert Informationen über Funksignale an ein Lesegerät, genauso

wie ein Transponder. Eines der attraktiven Merkmale von RFID-Elementen ist ihre

Fähigkeit,

eine große

Menge an Informationen zu speichern. Dies steht im Gegensatz zu

herkömmlichen

Strichcodes, deren Datenkapazität

wesentlich begrenzter ist. Eine andere Alternative zu herkömmlichen

Strichcodes sind zweidimensionale Strichcodes. Dies sind zweidimensionale

Symbole, welche in der Lage sind, viel mehr Daten zu codieren als

ein herkömmlicher

Strichcode. Eine andere Codiereinrichtung ist der iButton®,

eine kleine Marke, welche Informationen speichert, die von einem

Lesegerät

gelesen werden können,

der einen elektrischen Kontakt mit dem iButton® herstellt.

Zu den sonstigen Vorrichtungen zum Speichern von Informationen gehören gedruckte

und nicht gedruckte (d.h. geätzte)

maschinenlesbare Symbole (z.B. unter Anwendung eines Mustererkennungs-Prozesses)

und digitale Wasserzeichen.

-

Es

ist zu erwarten, dass kommerzielle Anwendungen der RFID-Technologie

sehr erfolgreich sein werden. Eine der wichtigsten ist das Supply

Chain Management (Lieferkettenmanagement). Es ist geplant, dass Hersteller

die Seriennummer eines jeden Produkts in einer Datenbank registrieren,

auf welche während

der Wanderung des Produktes durch die Lieferkette zugegriffen werden

könnte.

Durch Aufbewahrung der Daten auf einer Netzressource wie etwa einem

Server könnte

ein Diensteanbieter Ladengeschäfte

oder Warenlager in die Lage versetzen, mit Hilfe eines tragbaren

Scanners die Vorgeschichte des Produktes zu prüfen. Einzelhändler könnten somit

eine Prüfung

auf Echtheit oder Diebstahl durchführen sowie Trends überwachen,

die ausgehende Lagerbestände

und nachlassende Nachfrage betreffen. RFID-Tags können programmierbar

sein und können

auch Sensoren enthalten, welche direkt im Tag verschiedene Umweltfaktoren

aufzeichnen können,

wie etwa die Zeitdauer, welche eine Kiste mit Obst bei einer gegebenen

Temperatur gelagert wurde.

-

Ein

offensichtliches Modell für

einen zukünftigen

Verbrauchermarkt für

RFID-Tags ist der gegenwärtige Verbrauchermarkt

für Strichcodeleser.

Während

Strichcodeleser durch industrielle und gewerbliche Anwender in großem Umfang

eingeführt

worden sind, war von Herstellern und Lieferanten unternommenen Versuchen, die

Verbrauchermärkte

zu entwickeln, ein sehr begrenzter Erfolg beschieden. Einige Beispiele

von gegenwärtigen

und zukünftigen

Verbraucheranwendungen werden weiter unten erörtert.

-

Ein

Beispiel eines Strichcodeleser-Produktes, das für Verbraucher vorgesehen ist,

ist der Cue Cat®, ein

Lesegerät,

das dazu bestimmt ist, an einem Computer installiert zu werden,

und verwendet wird, um Strichcodes zu lesen, die in Katalogen und

Zeitschriftenanzeigen sowie auf Etiketten von Produkten gedruckt

sind. Wenn ein Benutzer einen Strichcode scannt, wird der Code automatisch über das

Internet zu einem Server übermittelt,

welcher den Browser des Benutzers auf eine Website für den betreffenden

Strichcode hinweist. Dem Benutzer wird die Mühe erspart, eine Webadresse

einzugeben, welche, wie man sich vorstellen kann, lang sein könnte, wenn

jedes Produkt seine eigene Webadresse hätte; viel größer ist

der Nutzen jedoch nicht. Außerdem

können

Webadressen für

existierende Produkte (wie eine Jahre alte Dose mit Pfirsichen im Schrank)

generiert werden, ohne dass der Benutzer eines nachschlagen muss

(wie etwa durch Suchen mit einer Suchmaschine). Falls der Anbieter

des Cue Cat® Dienstes

es versäumt,

den Link für

ein Produkt zur Verfügung

zu stellen, können

Benutzer eine Webadresse vorschlagen. Eine andere, ähnliche

vorgeschlagene Anwendung sind Strichcodes auf Coupons, welche den

Benutzer zu einem "Bonus-Coupon"-Abschnitt auf einer Website

führen.

-

Eine

andere vorgeschlagene Anwendung sind Rezeptbücher mit Strichcodes, welche

ein Benutzer scannen kann, wonach er automatisch eine Einkaufsliste

für das

Lebensmittelgeschäft

erzeugen kann. Der Benutzer wählt,

was gekauft werden soll, indem er zu Hause Strichcodes auf Etiketten

von Produkten scannt. Daraus erzeugt ein Dienst eine Einkaufsliste,

die in das Geschäft

mitgenommen und als Ernährungsanleitung verwendet

werden kann. Mit Hilfe eines schnurlosen Strichcodescanners scannt

der Benutzer Strichcodes auf Schachteln oder Schutzhüllen von

Lebensmittelprodukten ein, um sie der Benutzer-Einkaufsliste hinzuzufügen. Der

Scanner wird vor dem Einkaufen mit einem Computer synchronisiert,

und mittels einer Internetverbindung wird die personalisierte Einkaufsliste

erzeugt und ausgedruckt. Die Einkaufsliste enthält gesunde Empfehlungen für die Artikel

auf der Liste, welche als ähnlich

zu denjenigen, die ursprünglich

gescannt wurden, jedoch als besser mit den angegebenen Ernährungszielen

des Benutzers vereinbar identifiziert werden. Es sind Kategorien

vorgesehen, wie etwa weniger Fett, weniger Kalium, weniger Kalorien

oder andere Optionen. Die Liste ist in zwei Spalten unterteilt,

von denen eine empfohlene Alternativen und eine die ursprünglich gescannten

Artikel enthält.

Für jeden

Artikel wird eine Erläuterung

mitgeliefert, weshalb das betreffende Lebensmittelprodukt besser

ist. Außerdem

wird eine Angabe mitgeliefert, wie nahe das ursprüngliche

Produkt der besten Auswahl des Systems für die Produktklasse kommt.

Ein Rezept-Bildsymbol neben manchen Artikeln fordert den Benutzer

auf, Links zu Rezepten anzuklicken, in denen die Artikel auf der

Einkaufsliste verwendet werden und die mit dem Ernährungsprofil

konform sind. Für

Lebensmittelhändler,

die einen Dienst abonnieren, können

Gutscheinangebote auf der Einkaufsliste eingegeben und sogar zur

Paybackkarten-Datei des Benutzers heruntergeladen werden.

-

Bei

verschiedenen anderen Anwendungen werden tragbare Lesegeräte verwendet,

bzw. ihre Verwendung ist beabsichtigt. Zum Beispiel kann ein Verbraucher

ein Verzeichnis von mit Strichcodes versehenen Wertgegenständen, wie

etwa Fahrrädern, Camcordern,

Autos usw., führen.

Eine andere Anwendung ermöglicht

Benutzern, Artikel bei teilnehmenden Einzelhändlern zu scannen und eine "Wunschliste" zu erstellen, welche

sie auf einer personalisierten Webseite bekannt machen können. Die

Liste kann organisiert und für

Anlässe,

die mit Geschenken verbunden sind, per E-Mail an andere übermittelt

werden. Käufer

melden sich bei einem Geschäft

eines Einkaufszentrums an, richten ein Passwort ein und leihen einen

Scanner aus. Käufer

erstellen dann ihre "Wunschliste", indem sie einfach

Strichcodes von Produkten scannen. Die Daten werden danach zu dem

Geschäft

heruntergeladen, wenn der Scanner zurückgegeben wird, und die Wunschliste

wird auf der Website bekannt gemacht. Eine weitere Anwendung, welche

dem Cue Cat® sehr ähnlich ist,

ist die Idee, einen Strichcode auf einem Kinokarten-Abschnitt oder

Ticketabschnitt einer Sportveranstaltung anzubringen. Der Strichcode

bringt den Benutzer auf dieselbe Art und Weise wie bei Cue Cat® automatisch

zu einer Website, welche dem Benutzer ermöglicht, Produkte zu kaufen,

die mit dem Ereignis zusammenhängen,

wie etwa Sport-Erinnerungsstücke oder

Soundtracks von Filmen. Bei einer anderen, von AirClic® angebotenen

Anwendung werden an Druckerzeugnissen angebrachte Strichcodes verwendet,

um den Benutzer zu einer Website zu bringen, die den Zugang zu aktualisierten

Informationen, Einkaufsmöglichkeiten

oder anderen Web-Merkmalen ermöglicht,

die mit dem Artikel zusammenhängen.

Es ist vorgesehen, diese Technik in handliche Geräte wie etwa

Mobiltelefone zu integrieren, so dass sich der Benutzer nicht in

der Nähe

eines Computers befinden muss, um sie zu benutzen.

-

Die

obigen Beispiele veranschaulichen verschiedenartige Versuche von

Herstellern, Verbraucheranwendungen für ihre Produkte zu finden.

Die meisten davon sind einmalige (spezialisierte) Ideen und bringen wenig

Vorteile gegenüber

den herkömmlichen

Wegen, die jeweiligen Aufgaben zu lösen. Die Wunschlisten-Anwendung

ist hoch spezialisiert, ebenso wie die Anwendung betreffs der Einkaufsliste

für das

Lebensmittelgeschäft

und die Anwendung betreffs des Heim-Bestandsverzeichnisses. In Anbetracht

der weiten Verbreitung von Strichcodes ist es überraschend, dass noch niemand

wirklich nützliche

Möglichkeiten

ersonnen hat, wie sie verwendet werden könnten, zumindest für Verbraucher.

Wie oben erörtert,

kann ein Element eines Durchbruchs darin bestehen, die Datenmenge

zu vergrößern, welche

auf Strichcode- oder anderen Typen von Datenspeicherträgern gespeichert

werden können.

Obwohl dies für

sich allein noch nicht bewirken wird, dass den Köpfen der Konstrukteure "Killerapplikationen" entspringen, ergeben

sich viele Vorteile in Verbindung mit der erhöhten Datenkapazität von RFID-Tags

und anderen Technologien zum Speichern größerer Datenmengen, als mit

herkömmlichen

Strichcodes.

-

Im

Unterschied zu Strichcodes, welche lediglich genug Daten codieren

können,

um eine kleine Menge an Informationen zu zueinander in Beziehung

zu setzen, können

manche maschinenlesbaren Etiketten-Mittel (Machine-readable Label

Devices, MRL-Mittel)

genug Informationen speichern, um einige sehr interessante Dinge

zu vollbringen. Zum Beispiel kann ein solches Etikett, wenn es an

einem Produkt angebracht ist, das betreffende Produkt eindeutig

identifizieren, welches in einer zentralen Datenbank verknüpft sein

könnte

mit seinem Herstellungsdatum, dem Transportmittel, in dem es transportiert

wurde, seinem Versanddatum, dem Einzelhändler, an den es versendet

wurde, damit, an wen es verkauft wurde, wie es hergestellt wurde,

wann, usw. Außerdem

können

manche MRL-Mittel

auch so programmiert sein, dass sie die in ihnen gespeicherten Daten

verändern,

wie es zum Beispiel bei der oben erwähnten, Lieferketten-Anwendung

mit Temperaturmessung der Fall ist. Ein anderer Vorteil ist, dass

manche von ihnen gescannt werden können, indem ein Lesegerät in einem

gewissen Abstand von ihnen gehalten wird, ohne mit dem Lesegerät genau

bezüglich

des MRL-Mittels zu zielen. Manche Lesegeräte sind in der Lage, viele

MRL-Mittel auf einmal zu lesen, zum Beispiel RFID-Lesegeräte.

-

Im

Allgemeinen waren MRL-Mittel recht teuer, so dass wenig Anwendungen

für den

Verbrauchermarkt entwickelt worden sind. Ein Beispiel eines auf

Verbraucher ausgerichteten Systems, welches nicht stark durch die

Kosten beeinträchtigt

wird, ist ein Supermarkt-System für die Werbung für Produkte.

In diesem System nimmt sich ein Benutzer eine Einkaufskarte, die

mit einem tragbaren Funkendgerät

ausgestattet ist. Wenn der Benutzer durch die Regalreihen geht,

kommt er an gewissen Funksendestationen vorbei, welche so eingerichtet

worden sind, dass sie für

Produkte werben, die sich in der Nähe dieser Stationen in den

Regalen befinden. Wenn sich der Benutzer einer solchen Station nähert, empfängt das

tragbare Funkendgerät

eine Nachricht von der Station und beginnt, eine Werbegrafik anzuzeigen

und/oder eine Textnachricht mit begleitendem Ton abzuspielen. Die

Grafik und die Text-/Audionachricht stammen von irgendeiner anderen

Quelle, wie etwa einem Netzserver, mit welchem das Endgerät drahtlos

verbunden ist. Die Station sendet eine eindeutige Kennung, welche

das Endgerät

auffordert, die Grafik und die Text-/Audionachricht wiederzugeben, die der

Kennung entspricht. Es ist zu erwarten, dass ähnliche Anwendungen in einem

größeren Spektrum

von Kontexten erfolgen werden, wenn die Kosten von MRL-Mitteln mit

hoher Dichte sinken.

-

In

Forschungsprojekten, wie etwa im Media Lab des Massachusetts Institute

of Technology (MIT), wurde die Verwendung von RFID-Tags zur Automatisierung

vieler Tätigkeiten

untersucht. Zum Beispiel hatte ein Projekt die Konstruktion einer

Kaffeemaschine zum Ergebnis, welche die Identität des Besitzers eines zum Einfüllen von

Kaffee in die Maschine gestellten Kaffeebechers lesen konnte. Unter

Verwendung dieser Information bereitete die Maschine die bestimmte

Art von Kaffee zu, die von dem Besitzer des Bechers vorgezogen wurde, und

spielte die Musik, die er bevorzugte. Eine andere von dem Media

Lab vorgeschlagene Anwendung ist ein Kühlschrank, welcher den Inhalt

aus den RFID-Tags

ausliest und dabei ein Bestandsverzeichnis führt. Ein anderes Beispiel war

ein Mikrowellenherd, welcher dem Benutzer Anweisungen gab und sich

selbst für

den Typ von Lebensmitteln (der von einem RFID-Tag angegeben wird)

programmierte, welche zuzubereiten waren. Man stellt sich vor, dass

diese Systeme Bestandteile eines Haushaltnetzes mit allen möglichen

Arten von Ein- und Ausgabevorrichtungen werden, die alle intelligent

sind und auf die Umwelt reagieren. Der Kühlschrank weiß, was der

Herd macht. Herde, Spülen

usw. kennen alle ihren Inhalt und Zustand und sind in der Lage,

auf Objekte sowohl physisch als auch digital einzuwirken. Die Schränke können einen

Benutzer beraten, ob er über

sämtliche

Zutaten verfügt,

die man für

ein Rezept benötigt.

Die Küche

beobachtet den Benutzer, der nach dem Rezept kocht, und gibt Hinweise,

die mit der Tätigkeit

des Benutzers synchronisiert sind.

-

Ein

White Paper, das von Joseph Kaye vom MIT Media Lab verfasst wurde,

bot eine Reihe von Konzepten an, welche das die vorliegende Erfindung

umfassende Gebiet betreffen. Ein Konzept beinhaltet, das alles miteinander

verbunden ist. Zum Beispiel informiert das RFID-Tag an einem Tupperware-Behälter ein

Lesegerät

in der Spüle,

dass der Behälter

gerade gewaschen wird und daher leer ist. Die Lebensmittel, die

in dem Behälter

aufbewahrt worden waren, wurden entnommen, und der Behälter wurde

geleert. Zuvor war ein bestimmtes Nahrungsmittel mit dem RFID-Tag

des Behälters

durch den Kühlschrank

verknüpft

worden, welcher, als der Behälter

in den Kühlschrank

gestellt wurde, nach Informationen über den Inhalt des Behälters "fragte". Der Inhalt war

danach Teil des Lebensmittel-Bestandsverzeichnisses, bis der Behälter geleert

wurde. Eine intelligente Küche,

wie sie dem MIT Media Lab vorschwebt, hilft einem Benutzer zu kochen,

indem sie den Benutzer durch ein Rezept führt, dabei Ersatzmöglichkeiten

empfiehlt und dem Benutzer sagt, wo er Zutaten findet. Herr Kaye

schlägt

außerdem

vor, alle Produkte eindeutig zu kennzeichnen und jedes mit einer

individuellen Webseite auszustatten, von der aus jede Einzelheit

der Vorgeschichte dieses bestimmten Produkts erhältlich ist.

-

Beim

gegenwärtigen

Stand der Technik besteht Bedarf an Anwendungen für Codeleseeinrichtungen, welche

reale Vorteile bieten, die Verbraucher wünschen werden, und daran, diese

Vorteile möglichst

problemlos bereitzustellen, so dass Verbraucher die Anwendungen

akzeptieren werden.

-

Im

Dokument US-B1-6199048 wird ein Verfahren zum Anzeigen einer Nachricht,

die mit Daten verknüpft

ist, die auf einem maschinenlesbaren Etiketten-Mittel gespeichert

sind, unter Verwendung eines einen Scanner umfassenden Computers,

der an einen Netzserver angeschlossen ist, offenbart.

-

KURZDARSTELLUNG

DER ERFINDUNG

-

Die

Ansprüche

1, 6, 10 offenbaren die Erfindung. Bevorzugte Ausführungsformen

sind in den Ansprüchen

2-5, 7-9 offenbart.

-

Die

Erfindung ist für

eine Umgebung bestimmt, in welcher kostengünstige maschinenlesbare Etiketten-Mittel

(Machine-readable Label Devices, "MRL-Mittel") in sehr vielfältigen Kontexten in Erscheinung

treten, so wie gegenwärtig

Strichcodes. In der Zukunft können

MRL-Mittel mit hoher Datendichte auf käuflich zu erwerbenden Produkten,

Ticketabschnitten, Werbemedien, Versandbehältern, Feinkostbehältern usw.

erscheinen. Lesegeräte

von MRL-Mitteln können

ebenfalls weite Verbreitung finden. Zum Beispiel können sie

in solchen tragbaren Geräten

zu finden sein, wie persönlichen

Informationsplanern (Personal Information Managers, PIMs), Mobiltelefonen

oder Cross-over-Einrichtungen.

Sie können

auch eingebaut in viele gewöhnliche feststehende

Geräte

zu finden sein, wie etwa Registrierkassen, öffentlich zugängliche

Verkaufsstände,

Haushaltsgeräte,

TV-Fernbedienungen usw.

-

Obwohl

von vielen Beobachtern der technischen Entwicklung eine Welt voller

MRL-Mittel mit hoher Datendichte und Lesegeräte vorhergesagt wird, wird

dies nur dann geschehen, wenn derartige Mittel den Benutzern einen

realen Wert liefern. Die vorliegende Erfindung betrifft verschiedene

Hindernisse für

das Erreichen dieses Ziels. Ein Hindernis sind die Anforderungen,

die jede neue Technologie an Benutzer stellt. Benutzer eignen sich

nicht gern neue Arten an, Dinge zu tun, sofern es sich nicht sehr

gut auszahlt. Das Herstellen von Technik, die sowohl leicht zu verwenden

als auch nützlich

ist, bedeutet oft eine komplexe Programmierung. Ein anderes Hindernis

für eine

umfassende Akzeptanz ist die Schwierigkeit, Informationen und/oder

Dienste anzubieten, die für

die Benutzer tatsächlich

in einem breiten Spektrum von verschiedenen Kontexten von Nutzen

sind, und nicht nur in einer kleinen Anzahl eng begrenzter Kontexte.

-

Ein

Weg, MRL-Anwendungen benutzerfreundlich zu machen, besteht darin

sicherzustellen, dass sie dem Benutzer nur diejenigen Informationen

und Dienste präsentieren,

welche für

den Benutzer relevant sind. Auf diese Weise ist der Benutzer nicht

gezwungen, durch Menüs

zu navigieren oder zusätzliche

Informationen einzugeben, um zu etwas Nützlichem zu gelangen. Zu diesem

Zweck müssen

vorzugsweise die unmittelbaren Umstände und Präferenzen des Benutzers berücksichtigt

werden. Die meisten drahtlosen Anwendungen sind mit sehr wenig Kapazität für eine Personalisierung

aufgebaut, obwohl dies ein wichtiges Designelement für Webportale

ist, zu denen Benutzer immer wieder zurückkehren. Das Ziel der vorliegenden

Erfindung ist es, ein System bereitzustellen, welchem sich Benutzer

wiederholt in vielen Kontexten zuwenden werden, darunter auch in

neuen, weil sie die Erfahrung gemacht haben, dass das System gewöhnlich wertvolle

Informationen und/oder Dienste mit einem Minimum an Aufwand für sie zur

Verfügung

stellt. Andererseits besteht ein weiteres Ziel des Systems darin,

diesen Nutzen mit einem Minimum an Schwierigkeiten für Programmierer

beim Anbieten der Dienste zu liefern.

-

Die

Erfindung stellt Mechanismen bereit, mittels derer ein MRL-Lesegerät hochrelevante

Informationen oder Prozesse liefern kann, die auf eine bestimmte

Weise mit einem Artikel zusammenhängen, an welchem ein MRL-Mittel

angebracht ist, unter Berücksichtigung

anderer Umstände,

die den Benutzer betreffen, wie etwa der persönlichen Präferenzen des Benutzers, der

Umgebung des Benutzers usw. Die Erfindung stellt außerdem Mechanismen

bereit, um die große

Menge an potentiell relevanten Informationen oder Anzahl von Ressourcen

durchzugehen und diejenigen zu identifizieren, welche mit größter Wahrscheinlichkeit

die beste Auswahl für

den Benutzer darstellen, wodurch Nachfragen beim Benutzer vermieden

werden. Ferner stellt die Erfindung Mechanismen bereit, um sicherzustellen,

dass das Lesegerät

niemals nutzlose Antworten erzeugt, selbst dann, wenn es mit Anfragen

konfrontiert wird, welche unmöglich

vorhergesagt werden können,

etwa wenn ein Benutzer eine Packung Cerealien mit einem Lesegerät für Tischsägen scannt.

Ferner stellt die Erfindung Mechanismen bereit, mittels derer ein

tragbares Lesegerät

selbst dann noch Nutzen bringen kann, wenn es nicht an eine Datenbank

angeschlossen ist, welche die MRL-Daten decodieren kann.

-

Die

intelligente Nutzung vieler verfügbarer

Quellen von Informationen über

den Benutzer und seinen Status und Kontext der Verwendung zu dem

Zeitpunkt, zu dem eine Anfrage erfolgt (kurz gesagt, den "Benutzerzustand") ist aufgrund der

vielen möglichen

Systemantworten eine mühsame

Programmieraufgabe. Hinzu kommt, dass es selbst ohne das Problem,

wie die vielen möglichen

Benutzerzustände

mit vielen möglichen Antworten

zu verbinden sind, bereits an sich schwierig sein kann, die großen Anzahlen

von Antworten bereitzustellen, welche mit den möglichen Benutzerzuständen verknüpfbar sind.

-

Zu

diesem Zweck nutzt die Erfindung Fortschritte in der Suchmaschinentechnik.

Neue Suchmaschinentechniken ermöglichen

Benutzern, Anfragen in natürlicher

Sprache zu formulieren, um auf große unorganisierte Datenkörper (Webseiten)

zuzugreifen. Diese Techniken weisen das Potential auf, an eine Verwendung in

MRL-Systemen angepasst zu werden. Dies ermöglicht es, Antwortdaten in

einem relativ unstrukturierten Format zu erzeugen, indem man sich

auf eine anspruchsvolle Suchmaschinentechnik stützt, um zu bestimmen, wie Anfragen

mit den am besten geeigneten Informationen oder Diensten in einer

Ressourcendatenbank zu verbinden sind.

-

Mit

einer implementierten robusten und flexiblen Strategie zur Nutzung

aller verfügbaren

Informationen über

den Benutzerzustand ist es leichter, neue Funktionalität hinzuzufügen. Zum

einen muss ein Diensteanbieter, welcher eine Ressourcendatenbank

erstellt, keine Antwort für

jede vorhersehbare Situation ausarbeiten. Dies macht die Aufgabe

des Hinzufügens

neuer Antworten zu einer Antwortdatenbank weniger mühevoll.

Zum anderen kann eine einzige Situation vielfältige verschiedene Antworten

zulassen. Der übliche Weg,

dies zu handhaben, besteht darin, dem Benutzer eine Auswahl zu ermöglichen.

Indem die hier vorgeschlagene robuste Strategie angewendet wird,

kann das System die Vielzahl potentiell zutreffender Antworten filtern,

wodurch für

den Benutzer die Notwendigkeit entfällt, die Auswahl in aufeinander

folgenden Schritten zu treffen. Der Benutzer erhält die gewünschte Antwort schneller und

mit weniger Aufwand. Lesegeräte,

die einem bestimmten Objekt beigefügt sind, wie etwa einem Haushaltgerät, können Informationen,

die das bestimmte Objekt kennzeichnen, an die Informationsressource übermitteln.

Zum Beispiel kann der Mikrowellenherd seine Marke und Modellnummer

an die Informationsressource übermitteln,

bevor er Programmieranweisungen empfängt. Indem dar Informationsressource

spezifische Einzelheiten über

den Kontext der Anforderung von Informationen zur Verfügung gestellt

werden (z.B. "Ich

bin ein Mikrowellenherd, der sich in einer Wohnung befindet, und

ich fordere Informationen über

dieses bestimmte Tiefkühlgericht an."), kann die Informationsressource

ihre Antwort so sachdienlich wie möglich gestalten ("Du musst Programmieranweisungen

wünschen."). Ohne die Einzelheiten

des Kontextes könnten

mehrere Austauschvorgänge

zwischen einem Benutzer und der Informationsressource erforderlich

sein, bevor die relevanten Informationen zur Verfügung gestellt

würden.

Zum Beispiel könnte

der Benutzer gerade beim Einkaufen sein und etwas über das

Produkt wissen wollen, bevor er es kauft. Ohne den Kontext ist die

Situation sehr ähnlich

wie die, wenn man heute eine Website des Worldwide Web (WWW) besucht,

wo es erforderlich ist, durch einen Menübaum zu navigieren, bevor die

gewünschte

Information gefunden werden kann.

-

In

Anbetracht dessen, dass zusätzliche

Informationen, die der Informationsressource geliefert werden, die

Sachdienlichkeit von Antworten erhöhen können, können Lesegeräte so programmiert

werden, dass sie Informationen bezüglich des anfragenden Benutzers

liefern. Zum Beispiel kann ein persönliches Lesegerät ein Benutzerprofil

speichern oder auf ein Benutzerprofil zugreifen, das in einem Netz

(oder dem Internet) gespeichert ist. Der Vorteil des Letzteren ist,

dass es ferner dem antwortenden Informationsanbieter ermöglicht,

seine Antwort zu personalisieren, was die Chance erhöht, dass

sich der Benutzer nach der gelieferten Information richten wird.

Diese Personalisierungsdaten können

von dem Lesegerät übertragen

werden, oder der Informationsanbieter kann sie von einem anderen

Server beziehen, der solche Daten entsprechend einer eindeutigen Kennung

für die

Personalisierungsdaten speichert.

-

Zu

den anderen Quellen von Informationen, welche verwendet werden können, um

die Sachdienlichkeit von Antworten zu erhöhen, gehören gespeicherte historische

Nutzungsmuster/Präferenzen,

allgemeine Daten wie etwa Nachrichten, Wetter, Tageszeit, Jahreszeit

sowie Informationen von anderen Ressourcen wie etwa aus einem Bestandsverzeichnis,

das auf einem lokalen Netzserver gespeichert ist. Es folgt ein Beispiel, wie

solche Daten verwendet werden könnten.

Eine Person scannt ein MRL-Mittel, das an einem Tiefkühlgericht angebracht

ist, mit einem Lesegerät

eines Mikrowellenherdes ein. Es ist 8.00 Uhr morgens Ortszeit, so

dass es weniger wahrscheinlich ist, dass der Benutzer beabsichtigt,

das Tiefkühlgericht

zu dieser Zeit zuzubereiten. Historische Nutzungsmuster zeigen,

dass der Benutzer noch niemals am Morgen den Mikrowellenherd programmiert

hat, um Tiefkühlgerichte

zuzubereiten. Aus dem Haushalts-Bestandsverzeichnis, das auf einem Server

gespeichert ist, mit welchem das Lesegerät des Mikrowellenherdes über ein

Netz verbunden ist, geht hervor, dass der aktuelle Bestand an Tiefkühlgerichten

ein Stück

be trägt.

Gegenwärtig

ist Winter, und aus historischen Nutzungsmustern geht hervor, dass

Tiefkühlgerichte

häufig

während

der Wintermonate zubereitet werden. Das Lesegerät des Mikrowellenherdes sendet

die relevanten Informationen an eine Informationsressource, in diesem

Falle an einen in dem MRL-Mittel angegebenen Internetserver, und

empfängt

ein Menü mit mehreren

Optionen, wobei die Antworten auf die einzelnen Optionen in der

Sendung enthalten sind. Die Optionen beinhalten eine Bezeichnung

eines lokalen Geschäftes,

in dem Tiefkühlgerichte

verkauft werden, ähnliche

Produkte, die der Benutzer vielleicht ausprobieren möchte, und

Anweisungen, wie eine große

Anzahl von Tiefkühlgerichten

für eine

Dinnerparty zu erwärmen

ist. Wäre

es Mittagszeit gewesen, hätte

die Informationsressource eventuell einfach nur Zubereitungshinweise

zurückgesendet.

-

Ein

anderes Problem, das mit den Chancen für eine breite Akzeptanz von

MRL-Mitteln zusammenhängt,

besteht darin, dass es weniger wahrscheinlich ist, dass die Leute

sich an die Verwendung einer neuen Technik gewöhnen, besonders wenn deren

Verwendung eine Anpassung erfordert, wenn die Technik nur unter gewissen

Umständen

verwendbar ist. So würden

zum Beispiel, wenn nur einige Produkte, die in einem Supermarkt

käuflich

erworben werden können,

mit MRL-Mitteln ausgestattet wären

und andere nicht, die Verbraucher zwei verschiedene Verfahrensweisen

benötigen,

um die Aufgaben auszuführen,

welche die MRL-Mittel andernfalls automatisieren: eine für Artikel,

die mit MRL-Mitteln

ausgestattet sind, und eine für

Artikel, die nicht damit ausgestattet sind. So bieten zum Beispiel

MRL-Mittel die Möglichkeit,

das Führen

eines Lebensmittel-Bestandsverzeichnisses,

die Erstellung von Einkaufslisten und die Bestimmung, ob die verfügbaren Lebensmittel

ausreichend für

die Zubereitung eines Rezeptes sind, zu automatisieren. Wenn jedoch

nur ein Teil einer Einkaufsliste erstellt werden kann oder nur die

Hälfte

der Anforderungen für

ein Rezept automatisch bestimmt werden kann, wird der Nutzen einer

solchen Automatisierung stark vermindert. Daher können gemäß gewissen

Merkmalen der Erfindung MRL-Mittel für Artikel vorgesehen werden,

welche nicht abgepackt sind, wie etwa solche Verbrauchsgüter wie

Feinkostwaren, landwirtschaftliche Erzeugnisse, Fleisch usw.

-

Obwohl

vorgeschlagen worden ist, MRL-Mittel und Strichcodes zu verwenden,

um Benutzer mit Websites für

den Einkauf von Waren zu verbinden, wird durch diesen Grad einer

Automatisierung lediglich die Notwendigkeit vermieden, dass der

Benutzer eine Webadresse eingeben muss. Diese Idee ist im Grunde

genommen dieselbe wie beim Cue Cat® System.

Da maschinenlesbare Symbole wie MRL-Mittel Benutzer schnell zu einer

Website bringen können,

besitzen sie das Potential, Spontankäufe zu erleichtern. Es besteht

eine viel größere Wahrscheinlichkeit

eines Verkaufs, wenn einem Benutzer die Gelegenheit gegeben wird,

einen Filmsoundtrack sofort zu kaufen, wenn der Benutzer das Kino

verlässt

und die Musik noch frisch in Erinnerung hat. Dies könnte geschehen,

indem ein Internetterminal in einem Selbstbedienungsstand am Filmtheater

eingerichtet wird. Je kleiner die Anzahl der erforderlichen Schritte

ist, desto wahrscheinlicher kommt es zu einem Kauf. Bei einer Ausführungsform

der Erfindung ist ein MRL-Mittel an einem Ticketabschnitt angebracht.

Das Mittel kann eine Adresse enthalten, bei welcher der Filmsoundtrack

gekauft werden kann. Außerdem

enthält

das Mittel eine ausreichende Datendichte, um Konto-, Autorisations-,

Versand- und Authentifizierungsinformationen zuzuordnen oder zu

speichern, um den Abschluss des Kaufs zu ermöglichen, ohne von dem Benutzer

irgendetwas anzufordern, außer

der Auswahl und Bestätigung

eines Artikels, der gekauft werden soll. Wenn ein Kinobesucher Tickets

unter Verwendung einer Kreditkarte kauft, kann das Konto zeitweilig

mit Daten auf dem MRL-Mittel auf dem Ticketabschnitt verknüpft werden.

Diese Daten können

ferner einen Bestellvorgang mit Präferenz-Informationen verknüpfen, die

in einer Benutzerprofil-Datenbank enthalten sind, und der Kauf kann verwendet

werden, um diese Datenbank zu vergrößern. Um das Konto des Benutzers

zu schützen,

kann für die

Verbindung zwischen dem Kreditkartenkonto des Benutzers und den

Ticketdaten eine bestimmte Ablauffrist vorgegeben sein, zum Beispiel

2 Stunden nach dem Ende des Films oder anderen Ereignisses. Als

Anreiz für

den Benutzer, am Kino zu kaufen, kann dem Benutzer ein finanzieller

Anreiz gewährt

werden, wie etwa ein niedrigerer Preis bei seinem nächsten Ticketkauf,

ein Preisnachlass für

die bestellten Waren oder ein Werbegeschenk. Genau dieselben Funktionen

können über ein

tragbares Endgerät

anstelle eines Terminals in einem Kiosk gewährleistet werden, oder über einen

Heimcomputer, der an das Netz angeschlossen ist; oder sogar über einen

tragbaren Computer oder ein tragbares Endgerät.

-

Die

Erfindung wird in Verbindung mit gewissen bevorzugten Ausführungsformen

beschrieben, unter Bezugnahme auf die folgenden beispielhaften Figuren,

so dass ein umfassenderes Verständnis

der Erfindung ermöglicht

wird. Was die Figuren anbelangt, so wird betont, dass die abgebildeten

Einzelheiten nur als Beispiel und zum Zwecke der anschaulichen Erläuterung

der bevorzugten Ausführungsformen

der vorliegenden Erfindung dienen und dargestellt sind, um das zu

liefern, was nach unserer Ansicht die nützlichste und am leichtesten

verständliche

Beschreibung der Prinzipien und konzeptionellen As pekte der Erfindung

ist. In dieser Hinsicht wird nicht der Versuch unternommen, konstruktive

Einzelheiten der Erfindung detaillierter zu zeigen, als es für ein grundsätzliches

Verständnis

der Erfindung notwendig ist, da die Beschreibung in Verbindung mit

den Zeichnungen es für

Fachleute offensichtlich macht, wie die verschiedenen Formen der

Erfindung in die Praxis umgesetzt werden können.

-

KURZBESCHREIBUNG

DER ZEICHNUNGEN

-

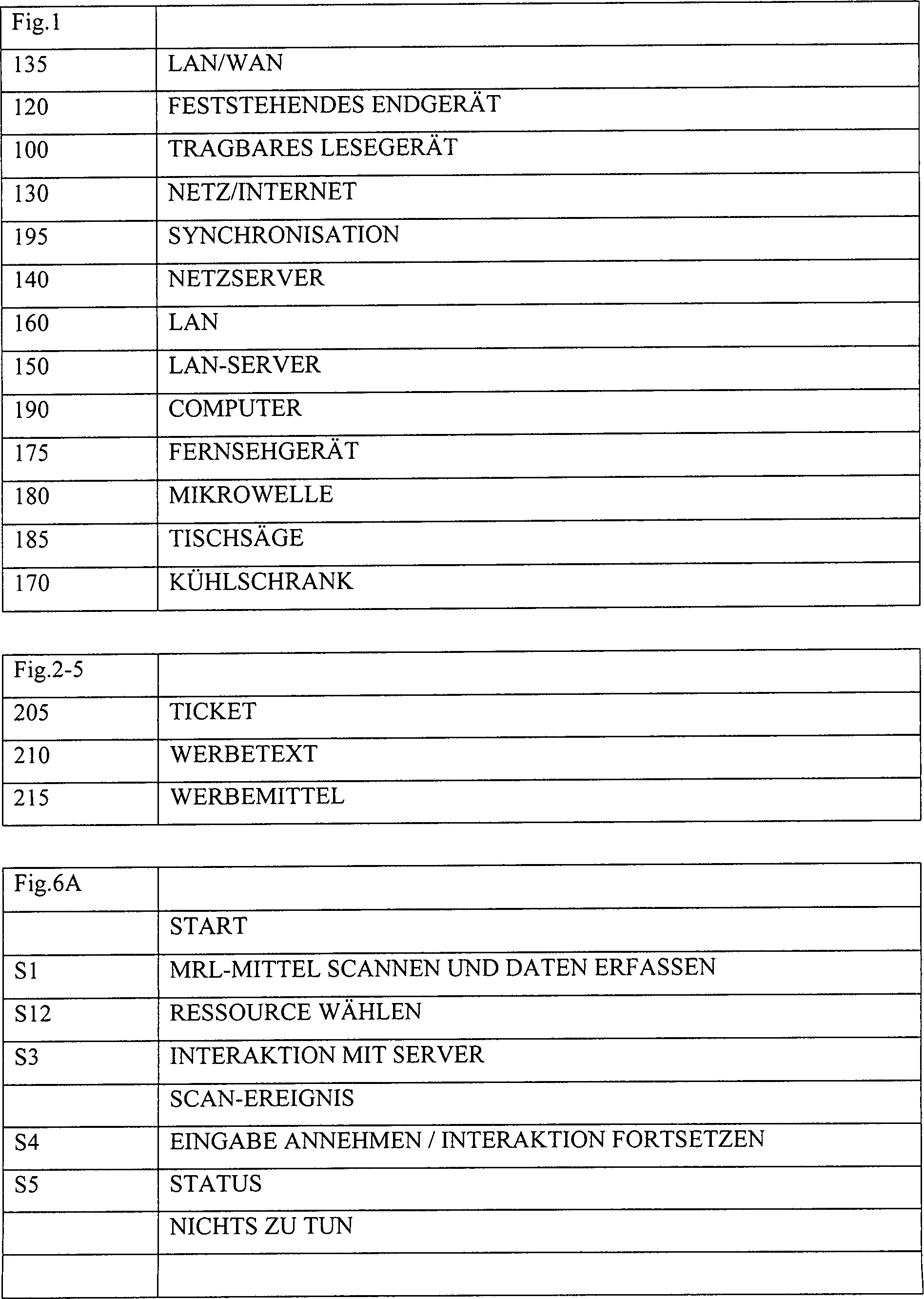

1 ist

ein Bildschema einer Hardwarekonfiguration zur Implementierung eines

Offline-Datenübertragungsvorgangs

gemäß verschiedenen

Ausführungsformen

der Erfindung.

-

2 ist

eine symbolische Darstellung eines beliebigen Produktes oder einer

Produktverpackung mit einem daran angebrachten MRL-Mittel.

-

3 ist

eine symbolische Darstellung der Vorderseite eines Ticketabschnitts

mit einem daran angebrachten MRL-Mittel.

-

4 ist

eine symbolische Darstellung der Rückseite des Ticketabschnitts

mit einem daran angebrachten MRL-Mittel.

-

5 ist

eine symbolische Darstellung einer Werbeanzeige (Zeitschrift, Plakattafel,

Poster usw.) mit einem daran angebrachten MRL-Mittel.

-

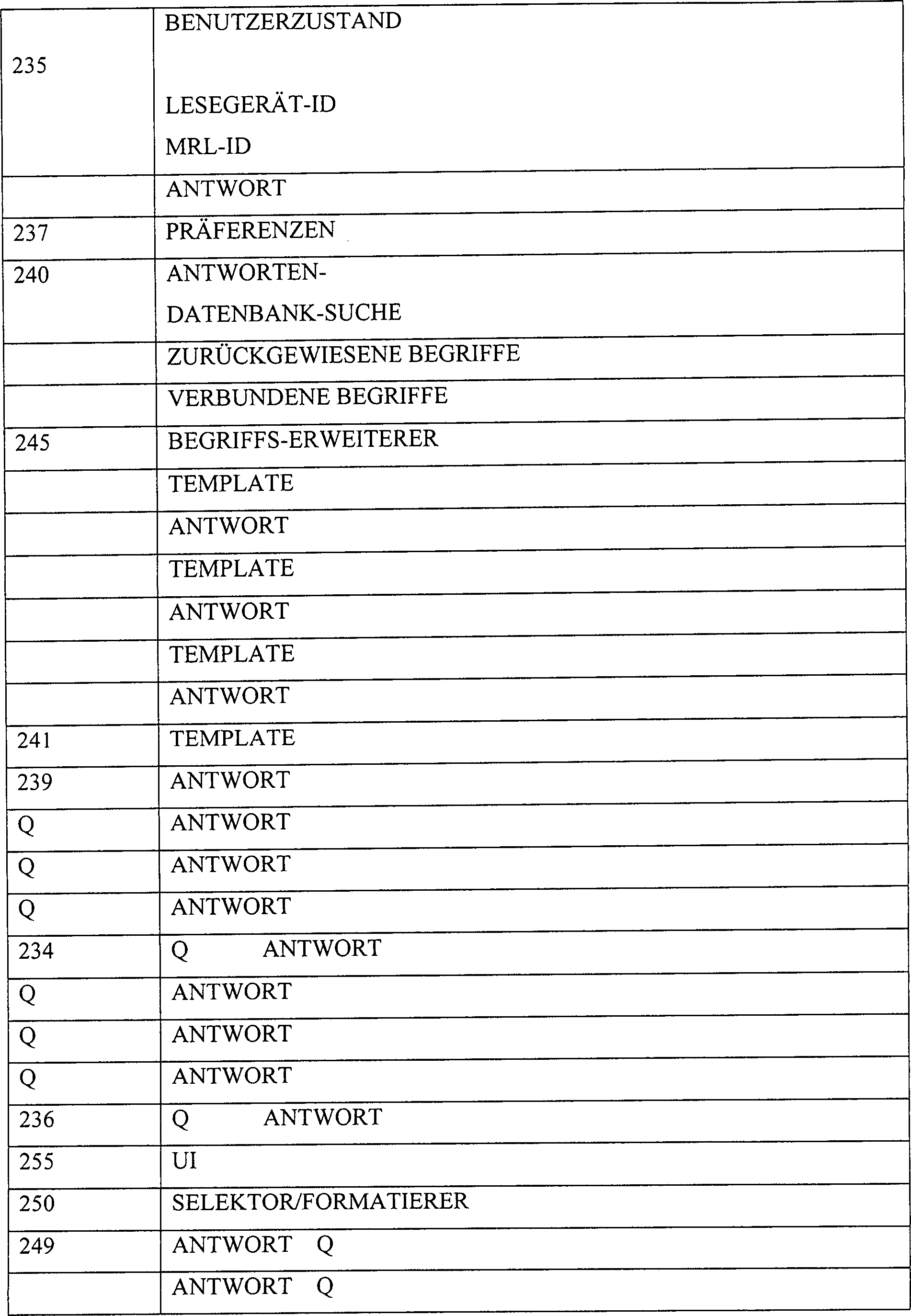

6A ist

ein Flussdiagramm, das einen Prozess darstellt, der von einem MRL-Mittel-Scanner

zur Online-Datenübertragung

gemäß einer

Ausführungsform

der Erfindung ausgeführt

wird.

-

6B ist

ein Flussdiagramm, das einen Prozess darstellt, der von einem Server

zur Online-Datenübertragung

gemäß einer

Ausführungsform

der Erfindung ausgeführt

wird.

-

7 ist

eine Darstellung eines Systems, mit dessen Hilfe ein MRL-Lesegerät gleichzeitig

eine Suche in einer strukturierten Ressourcenbank und eine Fuzzy-Suche in einer unstrukturierten

Ressourcenbank durchführen

kann, um Ergebnisse zu erhalten, welche für die Anzeige durch eine Benutzeroberfläche (User Interface,

UI) kombiniert werden können,

gemäß einer

Ausführungsform

der Erfindung.

-

8 ist

eine Darstellung eines Systems, mit dessen Hilfe ein MRL-Lesegerät gleichzeitig

eine Suche in einer strukturierten Ressourcenbank und eine Fuzzy-Suche in einer unstrukturierten

Ressourcenbank durchführen

kann, um Ergebnisse zu erhal ten, welche für die Anzeige durch eine Benutzeroberfläche kombiniert

werden können,

gemäß einer

anderen Ausführungsform

der Erfindung, bei welcher Begriffe in einer Anfrage unbedingt erweitert

werden.

-

9 zeigt

ein Benutzeroberflächen-Element

zur Anzeige von Ergebnissen, die durch die Systeme von 7 und 8 erhalten

wurden.

-

10 ist

eine Darstellung eines Systems zum Durchsuchen einer Ressourcenbank,

welches einen Parser für

natürliche

Sprache verwendet, um einen Index zum Anpassen von Ressourcen an

die Ergebnisse von MRL-Scans und begleitende Kontexte zu erzeugen.

-

11 ist

eine Darstellung eines Systems, mit dessen Hilfe ein MRL-Lesegerät gleichzeitig

eine Suche in einer strukturierten Ressourcenbank und eine Fuzzy-Suche in einer unstrukturierten

Ressourcenbank durchführen

kann, um Ergebnisse zu erhalten, welche für die Anzeige durch eine Benutzeroberfläche kombiniert

werden können,

gemäß einer

anderen Ausführungsform

der Erfindung, bei welcher Begriffe in einer Anfrage bedingt erweitert

werden.

-

12 ist

ein Flussdiagramm eines Prozesses zum Einleiten einer verzögerten Interaktion

mit einem Server gemäß einer

Ausführungsform

der Erfindung.

-

13 ist

ein Ablaufdiagramm, das ein Beispiel einer Interaktion zwischen

einem Server und einem Scanner-Terminal zeigt, bei welcher der Scanner

und der Server eine Transaktion durchführen, welche die Übertragung

von Informationen zu dem Terminal beinhaltet.

-

14 ist

ein Ablaufdiagramm, das ein Beispiel einer Interaktion zwischen

einem Server und einem Scanner-Terminal zeigt, bei welcher der Scanner

und der Server die Transaktion nicht durchführen, sondern die Übertragung

von Informationen zu dem Terminal auf einen späteren Zeitpunkt verschieben.

-

15 ist

ein Ablaufdiagramm, das ein Beispiel einer Interaktion zwischen

einem Server und einem Scanner-Terminal zeigt, bei welcher der Scanner

und der Server eine Transaktion durchführen, welche die Übertragung

von Informationen zu dem Terminal zu einem Zeitpunkt, nachdem das

Scannen erfolgt ist, beinhaltet.

-

16 ist

ein Ablaufdiagramm, das ein Beispiel einer Interaktion zwischen

einem Server und einem Scanner-Terminal zeigt, bei welcher der Scanner

und der Server eine Transaktion durchführen, welche die Übertragung

von Informationen beinhaltet, wobei die Informationen auf eine andere

Art und Weise als direkt zu dem Terminal geroutet werden.

-

17 ist

ein Flussdiagramm, das eine Prozedur darstellt, bei der auf ein

Ereignis gewartet wird, das anzeigt, dass dies ein guter Zeitpunkt

ist, um eine verzögerte

Transaktion durchzuführen,

oder auf ein Ereignis, das anzeigt, dass eine potentielle Transaktion

gelöscht

oder umgeleitet werden sollte, gemäß einer Ausführungsform

der Erfindung.

-

18 und 19 zeigen

ein über

ein Verbindungsglied zusammenhängendes

Flussdiagramm, das eine Prozedur zur Bereitstellung verschiedener

Optionen für

verschiedene Ergebnisse einer Suche auf der Basis eines Scans eines

MRL gemäß einer

Ausführungsform

der Erfindung darstellt.

-

20 ist

ein Flussdiagramm, das eine Prozedur zum passiven Scannen von MRLs

und bedingten Empfangen von Nachrichten gemäß einer Ausführungsform

der Erfindung aufzeigt.

-

21 ist

ein Flussdiagramm, das eine Prozedur aufzeigt, um einem Benutzer

zu ermöglichen,

eine neue Antwort zur Verwendung bei einem Gerät und Artikel, die durch ein

MRL-Mittel angegeben sind, zu definieren, gemäß einer Ausführungsform

der Erfindung.

-

22 ist

ein Flussdiagramm, das eine Prozedur zum Herstellen einer Verbindung

zwischen einem Konto und einem MRL auf einem Ticket oder anderen

Dokument aufzeigt, um einem Benutzer zu ermöglichen, mit dem Ticket zu

kaufen oder einer jugendlichen Person eine begrenzte Möglichkeit

einzuräumen,

Einkäufe zu

tätigen,

und um Präferenzen

und Einschränkungen

in einer Datenbank zu speichern, gemäß einer Ausführungsform

der Erfindung.

-

23 zeigt

einen einfachen Prozess zum Empfangen von Empfehlungen in Reaktion

auf die Identifizierung des Benutzers.

-

24 ist

ein Flussdiagramm, das eine Prozedur aufzeigt, um ein Suchergebnis

mit Eingabe von dem Benutzer und automatischer Identifizierung der

wesentlichsten Unterscheidungsmerkmale in dem Suchergebnis eindeutig

zu machen, gemäß einer

Ausführungsform

der Erfindung.

-

25 ist

ein Flussdiagramm, das einen Prozess zur Erweiterung von Suchbegriffen

gemäß einer Ausführungsform

der Erfindung zeigt.

-

26 ist

ein Flussdiagramm, das einen Prozess zur Erweiterung von Anfragen

gemäß einer

Ausführungsform

der Erfindung zeigt.

-

27 ist

eine Benutzeroberfläche

zum Anfordern von Informationen über

Artikel, die mit einem gescannten Artikel zusammenhängen, gemäß einer

Ausführungsform

der Erfindung.

-

28 ist

ein Flussdiagramm, das eine Prozedur zum passiven Scannen von Artikeln

aufzeigt, bei welcher ein Benutzer nur dann alarmiert wird, wenn

festgelegte Kriterien erfüllt

sind, gemäß einer

Ausführungsform

der Erfindung.

-

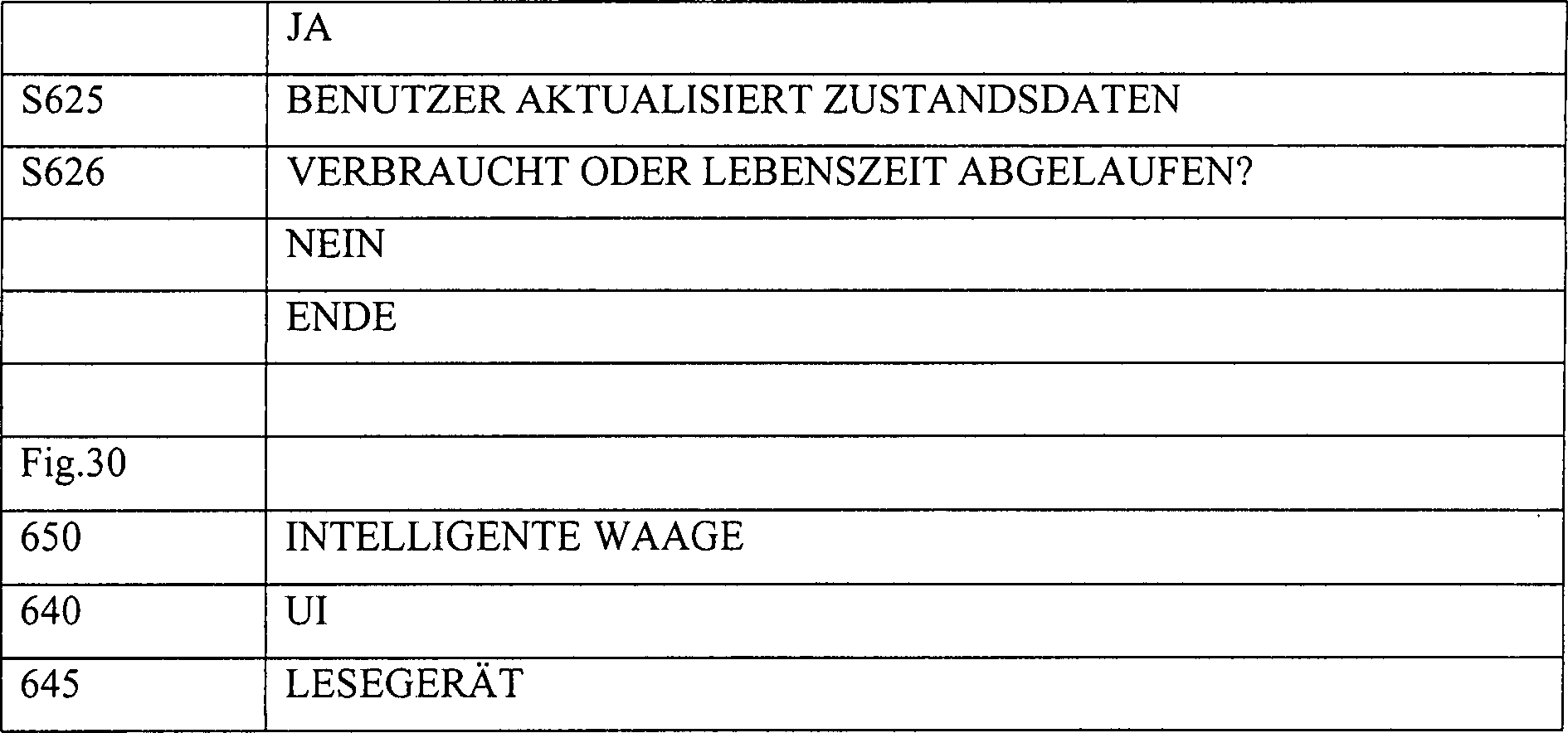

29 ist ein Flussdiagramm für eine Prozedur zum Verwalten

von Verbrauchsgütern,

an denen MRL-Mittel angebracht sind, gemäß einer Ausführungsform

der Erfindung.

-

30 ist eine Darstellung einer intelligenten Waage

mit einem MRL-Lesegerät und einer

Benutzeroberfläche,

welche verwendet wird, um die Menge eines verbrauchbaren Artikels

zu aktualisieren, indem die verbleibende Menge in einer Datenbank

mit einem MRL, das mit ihm verknüpft

ist, in Einklang gebracht wird, gemäß einer Ausführungsform

der Erfindung.

-

AUSFÜHRLICHE

BESCHREIBUNG DER BEVORZUGTEN AUSFÜHRUNGSFORMEN

-

Es

wird auf 1 Bezug genommen; ein MRL-Mittel

T erhält

eine Anforderung von und überträgt Daten

zu einem tragbaren Lesegerät 100 oder

einem feststehenden Endgerät 120 mit

einer integrierten Lesevorrichtung. Es ist anzumerken, dass das

Lesegerät 100 in

ein anderes Gerät

integriert sein kann, wie etwa einen persönlichen digitalen Assistenten

(PDA) oder ein Mobiltelefon oder ein anderes Gerät. Bei einer Ausführungsform

ist das MRL-Mittel T ein Radiotransponder, welcher HF-Verbindungen 110 zu

den Lesegeräten 100/120 herstellt.

Die HF-Verbindungen 110 können kurzzeitige Verbindungen

gemäß einer

bekannten Transpondertechnik sein. Stattdessen können die Verbindungen 110 auch

eine Datenübertragung

darstellen, die irgendeinem Übertragungsverfahren

mit hoher Datendichte entspricht, einschließlich des Scannens von gedruckten Symbolen

wie etwa zweidimensionalen Strichcodes, des Kontaktlesens eines

Memory Tokens wie etwa eines iButton® oder

von Chipkarten, oder des Lesens eines Magnetstreifens auf einer

Oberfläche.

-

Das

spezielle Medium ist unabhängig

von einigen Aspekten der Erfindung.

-

Das

tragbare Lesegerät 100 und

das feststehende Endgerät 120 können mit

einem Netz oder dem Internet 130 über drahtlose Verbindungen

und/oder Drahtverbindungen 112 bzw. 114 verbunden

sein. Ebenfalls mit dem Netz/Internet 130 verbunden ist

ein oder sind mehrere Netzserver 140, welche durch kommerzielle Dienste

betrieben sein können.

Ein lokales Netz (Local Area Network, LAN) 160 ist über einen

LAN-Server 150 mit dem Netz/Internet 130 verbunden.

Das LAN 160 verbindet den LAN-Server 150 mit verschiedenen

Geräten,

darunter einem Computer 190, und verschiedenen intelligenten

Haushaltsgeräten 170-185,

darunter einem Fernsehempfänger 175,

einem Mikrowellenherd 180, einer Tischsäge 185 und einem Kühlschrank 170.

-

Die

intelligenten Haushaltsgeräte 170-185 sind

alle netzfähig,

was bedeutet, dass jedes von ihnen einen Mikroprozessor und wenigstens

eine Eingabe- oder Ausgabevorrichtung aufweist, um mit einem Benutzer zu

kommunizieren. Zum Beispiel kann die Tischsäge 185 über die

Möglichkeit

verfügen,

Software aus dem Internet zu empfangen, die es ihr ermöglicht,

ein Sicherheitsmerkmal zu implementieren, oder der Mikrowellenherd 180 kann

ein Terminal aufweisen, das eine Anzeige und eine Tastatur umfasst,

zum Anzeigen von Rezepten, die aus dem Internet heruntergeladen

wurden. Intelligente Haushaltsgeräte werden in der veröffentlichten

Literatur umfassend erörtert

und werden hier nicht noch ausführlicher

erläutert.

Jedes der intelligenten Haushaltsgeräte 170-185 kann

mit einem stationären

Lesegerät

(nicht separat dargestellt) ausgestattet sein, das in der Lage ist,

das MRL-Mittel T zu lesen. Daten können auch von dem tragbaren

Lesegerät 100 zu

einem Gerät

wie etwa einem Computer 190 mittels einer zeitweiligen

Drahtverbindung oder drahtlosen Verbindung 195, wie sie

zu Synchronisieren von Daten auf persönlichen digitalen Assistenten

und Notebook-Computern verwendet wird, übertragen werden. Wenn das

Lesegerät

eines intelligenten Haushaltsgeräts 170-185 oder Heimcomputers 190 ein

MRL-Mittel T liest,

kann es mit dem Benutzer in Reaktion auf Daten in dem MRL-Mittel und

auf verschiedene Daten, die auf dem LAN-Server 150, dem

Computer 190 oder auf dem Netzserver 140 gespeichert

sind, interagieren.

-

Es

wird auf 2 Bezug genommen; das MRL-Mittel

T kann an einem beliebigen Artikel angebracht sein, zum Beispiel

an einer Produktpackung 225. Stattdessen kann das MRL-Mittel

T auch an einer Regaleinheit oder einer Kiste (nicht dargestellt)

in der Nähe

der Produktpackung 225 befestigt sein. Das wesentliche Merkmal

ist, dass irgendeine physische oder abstrakte Verbindung zwischen

einem Artikel und einem MRL-Mittel

vorhanden ist. Ein Verbraucher, der auf das Produkt stößt, kann

das tragbare Lesege rät 100 nahe an

das MRL-Mittel T der Produktpackung 225 halten und das

Lesegerät 100 aktivieren,

um das MRL-Mittel T zu lesen. Daraufhin überträgt das MRL-Mittel T Daten,

die in dem MRL-Mittel T der Produktpackung 225 gespeichert

sind, zu dem Lesegerät 100.

Das Lesegerät 100 kann

dann die Daten, die es von dem MRL-Mittel T erlangt hat, zusammen

mit anderen Daten in seinem Speicher M über das Netz/Internet 130 zu

dem Netzserver 140 und/oder dem LAN-Server 150 übertragen.

Stattdessen kann auch ein Verbraucher oder Kassierer während des

Kaufs das MRL-Mittel T der Produktpackung 225 scannen,

indem er das feststehende Endgerät 120 auf

eine ähnliche

Art und Weise verwendet. Das feststehende Endgerät 120 kann dann die

Daten, die es von dem MRL-Mittel T erlangt hat, zusammen mit anderen

Daten, die in dem feststehenden Endgerät 120 oder, was wahrscheinlicher

ist, in einem über

das LAN/WAN 135 angeschlossenen Server (nicht dargestellt,

z.B. Server des Einzelhändlers)

gespeichert sind, über

das Netz/Internet 130 zu dem Netzserver 140 und/oder

dem LAN-Server 150 übertragen.

-

Es

ist anzumerken, dass, wenn ein MRL-Mittel mit mehreren Einheiten

verknüpft

ist, es praktischer sein kann, wenn es aus einem Abstand funktioniert.

Zum Beispiel würde

das tragbare Lesegerät

eines Käufers beim

Passieren einer Regaleinheit mit 40 Dosen, von denen jede mit einem

MRL-Mittel T versehen ist, einen Schwall von Daten empfangen. Wenn

jedoch ein einziges MRL-Mittel auf einem Regal für eine ganze Gruppe "sprechen" würde, wäre es zweckdienlich,

wenn das Lesegerät

des Käufers

Daten kontinuierlich und aus einer gewissen Entfernung empfangen

würde.

In einem solchen Falle kann die Programmierung des Lesegerätes ein

passives Scannen gestatten und einem Benutzerprofil ermöglichen

zu bestimmen, ob der Benutzer benachrichtigt werden sollte. Siehe

Erläuterung

in Bezug auf 28 weiter unten.

-

Es

wird nun auf 3 und 4 Bezug

genommen; ein MRL-Mittel T kann, außer an gekauften oder käuflich zu

erwerbenden Waren, auch an vielfältigen

anderen Artikeln angebracht sein. Zum Beispiel kann das MRL-Mittel

T an einer Seite eines Tickets 205 angebracht sein, wie

etwa eines Zug-, Kino-, Veranstaltungs-, Flugtickets oder Tickets

anderer Art. Stattdessen kann das Ticket auch ein Gutschein, eine

Quittung oder irgendeine andere Art von Artikel sein, der mit einer

Dienstleistung oder einem Produkt zusammenhängt. Auf dem Ticket, der Quittung

usw. 205 kann sich ein Text 210 befinden, der

zum Beispiel ein Werbeangebot erläutert, von welchem der Benutzer

profitieren kann, indem er das MRL-Mittel T scannt und dementsprechend

irgendeine Handlung ausführt.

Es wird auf 5 Bezug genommen; in ähnlicher

Weise kann an einem Werbemittel 215 wie etwa ei ner Plakattafel,

einem Poster, einer Werbung in einer Zeitschrift oder einem anderen

derartigen Medium ein MRL-Mittel T für denselben Zweck angebracht

sein.

-

Es

wird auf 1 und 6A Bezug

genommen; ein Prozess, welcher auf der Basis der Hardwareumgebung

von 1 implementiert sein kann, ermöglicht einem Benutzer, über ein

feststehendes Endgerät 120 oder

ein tragbares Lesegerät 100 gezielte

Werbeinformationen zu empfangen, zum Beispiel während des Einkaufens. Angenommen,

der Benutzer stößt zufällig auf

eine Auslage, eine Werbung oder ein käuflich zu erwerbendes Produkt

und ist daran interessiert, es zu kaufen oder mehr darüber zu erfahren.

Zum Beispiel könnte

das Objekt ein Filmplakat sein, und der Benutzer möchte ermitteln,

wo und wann der Film zu sehen ist, oder eine Rezension lesen. Oder

das Objekt kann zum Beispiel ein Lebensmittelprodukt sein, und der

Benutzer möchte

weitere ernährungswissenschaftliche

Informationen darüber

erhalten oder erfahren, wie es zubereitet werden kann. In Schritt

S1 scannt der Benutzer das MRL-Mittel T und bewirkt damit, dass

das Lesegerät 100/120 Daten

von dem MRL-Mittel T erfasst.

-

In

Schritt S2 kann eine Interaktion zwischen dem Lesegerät 100/120 und

dem LAN-Server 150 oder Netzserver 140 eingeleitet

werden, die mit der Übertragung

von Daten zum Netzserver 140 beginnt. Die übertragenen

Daten können

zum Beispiel Daten vom MRL-Mittel T sowie andere Informationen umfassen,

wobei die anderen Informationen zum Beispiel die Kennung des Benutzers

und/oder gewisse Profildaten, die den Benutzer charakterisieren,

beinhalten. In den Informationen vom MRL-Mittel T kann eine Netzadresse

enthalten sein, zu welcher das Lesegerät 100/120 eine

Verbindung herstellen kann, um den Informationsaustausch durchzuführen. In

Schritt S3 wird die Interaktion fortgesetzt, so wie es durch einen

Interaktionsprozess definiert ist, der auf dem Server 140 ausgeführt wird.

Die bei der Interaktion ausgetauschten Daten können Daten umfassen, die mit

den erfassten Daten im Zusammenhang stehen, ferner eine Benutzereingabe

S4 und/oder Daten, die auf dem Netzserver 140 gespeichert

sind. Im Allgemeinen ist es denkbar, dass die Interaktion gemäß einem

und mittels eines Client-Server-Prozesses durchgeführt wird,

zum Beispiel unter Verwendung von HDML (Handheld Device Markup Language),

einer Auszeichnungssprache für

kleine drahtlose Geräte,

oder von HTML (Hypertext Markup Language).

-

Profildaten,

die den Benutzer charakterisieren, können von den Servern 140/150 auf

verschiedene Weise erhalten werden. Das Lesegerät 100/120 kann

diese Informationen speichern. Stattdessen kann der Benutzer auch

eine eindeutige Kennung haben, welche zu Profildaten in Beziehung

steht, die auf dem Netzserver 140 gespeichert sind, der

dem Inhaber der Netzadresse gehört,

die in dem MRL-Mittel T gespeichert ist. Eine weitere Möglichkeit

besteht darin, dass die Profildaten auf einem Netzserver 140 eines

Dritten gespeichert sind, zu welchem der Besitzer des adressierten

Netzservers 140 in einer Beziehung steht.

-

Um

ein Beispiel eines Austausches anzugeben, stelle man sich vor, dass

ein Käufer

in einem Warenhaus ein Paar Tennisschuhe scannt. Das Lesegerät 100 des

Benutzers erfasst eine eindeutige Kennung von dem MRL-Mittel T,

eine eindeutige Kennung, die den Besitzer des Lesegerätes 100 angibt,

und eine Adresse, die dem Netzserver 140 entspricht. Das

Lesegerät 100 überträgt dann

diese Daten zu dem Netzserver 140. Der Netzserver 140 führt einen

Interaktionsprozess aus, welcher diese Daten empfängt, und

identifiziert einen Subprozess, welcher den empfangenen Daten entspricht.

Zum Beispiel könnte

der Netzserver 140 dem Hersteller der Tennisschuhe gehören. Der

Interaktionsprozess kann Informationen über das spezielle Paar von Tennisschuhen

nachschlagen, dessen MRL-Mittel

T der Benutzer gescannt hat, das Herstellungsdatum, den Stil, das

Geschäft,

zu welchem es versendet wurde, und so weiter. Der Interaktionsprozess

kann auch persönliche

Profilinformationen über

den Benutzer aus seiner eigenen internen Datenbank oder einem Abonnement bei

einer Datenbank eines Dritten, die auf einem weiteren Netzserver 140 gespeichert

ist, erfassen. Die persönlichen

Profilinformationen können

solche Daten enthalten, wie den Stil (zeitgemäß oder traditionell), Zugänglichkeit

für Teilnehmersport

und Sportarten, Farbpräferenzen

usw. Zu den Informationen über

das spezielle Paar Schuhe kann zum Beispiel gehören, dass sie von einer Partie

stammen, welche zurückgerufen

worden ist. Der Interaktionsprozess kann auch Informationen auslesen,

aus denen hervorgeht, dass die Qualität der Schuhe nicht mit früheren Kaufmustern

des Benutzers konsistent ist. Der Interaktionsprozess kann auch Informationen

auslesen, aus denen hervorgeht, dass der Benutzer andere Sportarten

als Tennis treibt. In Reaktion auf alle diese Daten kann der Interaktionsprozess

derart definiert sein, dass eine Upselling-(Hochverkaufs-) Empfehlung

generiert wird, indem ein Schuhtyp von höherer Qualität empfohlen

wird. Ferner kann der Interaktionsprozess so beschaffen sein, dass

eine Cross-Selling-(Kreuzverkaufs-) Werbung generiert wird, die den

Benutzer darauf hinweist, dass das spezielle Geschäft, an das

die Schuhe geliefert wurden, auch Tennisschläger verkauft (wobei die Überlegung,

die der Programmierung des Interaktionsprozesses zugrunde liegt, die

Schlussfolgerung ist, dass der Benutzer ein Neuling beim Tennis

ist und eventuell die Ausrüstung

benötigt).

-

Der

Interaktionsprozess kann ein sehr einfacher Prozess sein, der aus

der Erzeugung einer einzigen Nachricht besteht, die zum Beispiel

für ein

Produkt wirbt. Stattdessen kann der Interaktionsprozess auch ein Feedback

von dem Benutzer anfordern, wie in Schritt S4. Zum Beispiel kann

er ein Menü mit

einer Anzahl von Optionen zur Verfügung stellen, welches auf dem

Display des Lesegerätes 100/120 generiert

werden kann. Der Einfachheit halber kann dem Benutzer die Option

zur Verfügung

gestellt werden, sofort oder im Verlaufe des Dialogprozesses gewisse

Informationen oder sogar den gesamte Interaktionsprozess zwecks

späterer Durchsicht

und Vervollständigung

zu markieren. Stattdessen kann dem Benutzer auch die Option zur

Verfügung

gestellt werden, die Daten per E-Mail zu empfangen oder sie lokal

auf dem Lesegerät 100/120 speichern zu

lassen, zwecks späterer

Durchsicht und Interaktion, in der Weise, wie man gegenwärtig eine

HTML-Datei lokal speichern kann und mit Links innerhalb derselben

interagieren kann, wenn man verbunden ist. Nachdem das Lesegerät in Schritt

S4 die Eingabe akzeptiert, kann es eine Interaktion in Abhängigkeit

vom Eintreten von Scan-Ereignissen in einer Statusüberwachungs-Schleife

in S5 iterativ fortsetzen, bis sie abgeschlossen ist.

-

Es

wird nun auf 6B Bezug genommen; auf der Serverseite

beginnt die Interaktion in Schritt S55 mit dem Empfang von Daten

vom Lesegerät 100/120.

Der entsprechende Dialogprozess wird in Schritt S60 ausgewählt und

beginnt dementsprechend in Schritt S65. Die Daten, die in Schritt

S55 empfangen werden, können

Anweisungen vom Benutzer enthalten, wie etwa eine Präferenz,

dass irgendwelche Verkaufsinformationen an ihn per E-Mail zu senden

oder einfach zu verwerfen sind.

-

Eingaben

können

an Antworten unter Anwendung verschiedener Verfahren des Informationsabrufs angepasst

werden, die verwendet werden, um Suchtemplates an Informationsressourcen

wie etwa Dokumente oder Interaktionsprozesse anzupassen. Das Gebiet

des Informationsabrufs ist ein weites und in raschem Wachstum begriffenes

technisches Gebiet, dessen ausführliche

Erörterung

nicht Gegenstand der vorliegenden Beschreibung ist, außer in dem

hier angegebenen Umfang. Es ist anzumerken, dass der Begriff "Ressourcenabruf" besser geeignet

sein könnte,

um die Erfindung zu beschreiben, da die gewünschte Antwort möglicherweise

nicht einfach ein statisches Stück

Information ist, sondern ein Prozess, wie etwa eine Interaktion

mit dem Benutzer oder eine Steuerungsfunktion, wie sie etwa zum

Programmieren eines Mikrowellenherdes verwendet wird. Das WWW liefert

heutzutage reichlich Beispiele von Prozessen, welche durch Suchvorgänge abrufbar

sind, wie etwa Ausrüstungssteuerung,

Transaktion, Überwachung

usw., so dass auf diesen Punkt nicht näher eingegangen werden muss.

-

Bei

Strichcodelesern und RFID-Tag-Lesern nach dem bisherigen Stand der

Technik konzentriert sich der Prozess der Anpassung von in einem

Ressourcenraum gespeicherten Antworten an den Kontext eines Scan-Ereignisses

entweder auf den Artikel, an welchem der Strichcode oder das RFID-Tag

angebracht ist, oder auf das Gerät,

an welches der Leser angeschlossen ist. Anders ausgedrückt, in

keinem Falle offenbart sich die Fähigkeit eines Lesers, mehrere

Aufgaben auf der Basis der Kombination von Variablen auszuführen, welche

mindestens den Typ des Lesers und den Typ des Artikels, der durch

ein MRL-Mittel gekennzeichnet ist, umfassen. Diese Fähigkeit

kann als "Kontextvielseitigkeit" (Context Versatility)

bezeichnet werden. Es folgt eine repräsentative Liste von Beispielen

von Konzepten nach dem Stand der Technik. Bei den meisten von ihnen

wird eine Ressource wie etwa eine Website aufgerufen, und danach

ist es erforderlich, dass das Lesegerät durch einen Menübaum navigiert,

um zu dem gewünschten

Ergebnis zu gelangen.

- – Tragbare Strichcodeleser,

die verwendet werden, um ein Produkt zu bestellen, eine Wegbeschreibung

zu einem Geschäft

zu bekommen oder Reservierungen vorzunehmen, indem ein Strichcode

in einer Zeitschrift, Zeitung, Broschüre oder anderen gedruckten

Werbung gescannt wird.

- – Scannen

von Strichcodes in einem Katalog, um einen Online-"Warenkorb" zu füllen.

- – Einen

Strichcode scannen und sich weitere Informationen per E-Mail zukommen

lassen.

- – Soundtracks

von Filmen, Sport-Erinnerungsstücke

(Memorabilia) usw. anhand eines Strichcodes bestellen, der auf einen

Ticketabschnitt gedruckt ist.

- – Wettbewerbsfähige Preise

nach dem Scannen einer SKU (Bestandseinheit) erhalten oder Artikel

bestellen, die mit dem durch die SKU gekennzeichneten Artikel zusammenhängen.

- – Cue

Cat® – Ein Etikett

scannen, und ein Server verbindet einen Webbrowser direkt mit einer

Website, die dem Etikett entspricht. Keine Kontextsensibilität.

-

Die

obigen Beispiele sind alle vollständig von dem Strichcode, der

von einem Benutzer gescannt wurde, und von den Daten, die von ihm

eingegeben wurden (z.B. einem Menü), abhängig. Dies entspricht einfach der

automatischen Verlinkung eines End gerätes mit einer bestimmten Website.

Die nächsten

Beispiele gewährleisten

zwar eine Kontextsensibilität

in einem gewissen Sinne, da in jedem Falle von einem speziellen

Lesegerät

eine spezielle Antwort generiert wird. Doch dies sind Vorschläge, die "Luftschlösser" sind, oder Forschungsprojekte,

und die Arbeiten zu diesen Themen liefern ungenügende Informationen darüber, wie

die Ergebnisse erreicht werden könnten,

oder über

Kontextvielseitigkeit.

-

- – Den

Inhalt eines Kühlschranks

mit einem Kühlschrank-Lesegerät scannen,

um das Lebensmittel-Bestandsverzeichnis eines Haushalts zu aktualisieren.

- – Den

Inhalt von Schränken

in einer Küche

durch Scannen von RFID-Tags von Gegenständen wie Töpfen usw. bestimmen.

- – Eine

Kaffeetasse in eine Kaffeemaschine stellen, und die Kaffeemaschine

spielt die Musik und bereitet die spezielle Art von Kaffee zu, die

von dem Benutzer bevorzugt wird, der durch ein in die Tasse eingebautes

RFID-Tag bezeichnet ist.

- – Ein

System, welches Anweisungen für

ein Rezept gibt, während

der Benutzer nach dem Rezept zubereitet. Das System gibt Ratschläge zu Ersatzmöglichkeiten

auf der Basis von persönlichen

Präferenzen

des Benutzers oder der Verfügbarkeit

von Zutaten im Bestandsverzeichnis des Haushalts.

-

In

diesen Beispielen ist die Reaktion eines Systems nicht vom Inhalt

des MRL-Mittels abhängig,

sondern vom Typ des Lesegerätes.

Zum Beispiel würde

ein Küchenschrank-Lesegerät das Bestandsverzeichnis des

Haushalts aktualisieren, doch vermutlich würde ein Registrierkassen-Lesegerät einen

Kassenbon erzeugen und ein Konto belasten, wobei beide dasselbe

MRL-Mittel verwenden. Jedoch ist bei diesen Systemen nach dem Stand

der Technik die Reaktion des Lesegeräts durch seine Programmierung

vorherbestimmt. Ein gegebenes Lesegerät ist so programmiert, dass

es auf ein bestimmtes MRL-Mittel

auf eine bestimmte Art und Weise reagiert.

-

Es

werden nun die ökonomischen

Aspekte der Gewährleistung

einer größeren Vielseitigkeit

betrachtet. Ein Hersteller des Artikels, an welchem das MRL-Mittel

angebracht ist, würde

es unrentabel finden, so zu programmieren, dass Einzelantworten

für ungewöhnliche

Szenarien mit aufgenommen werden. Zum Beispiel würde sich ein Hersteller von

Cerealien wahrscheinlich nicht die Mühe machen, eine einmalige und

nützliche Antwort

für ein

Ereignis zu entwerfen, wie das Scannen einer Packung Cerealien mit

einem Tischsägen-Lesegerät. Die Anzahl

solcher Anforderungen würde

die Kosten der Erzeugung einer Einzelantwort für solch ein seltenes Ereignis

nicht rechtfertigen.

-

Die

Prozesse des Informationsabrufs nach dem Stand der Technik sind

Nischenprozesse, die für

ein bestimmtes MRL-Mittel oder einen bestimmten Strichcode und Typ

von Lesegeräten

bestimmt sind. Solche seltenen Ereignisse könnten jedoch einen großen Anteil

von Scan-Ereignissen umfassen, wenn von dem System intelligente

Antworten generiert würden.

Zum Beispiel, angenommen, dass der Benutzer in dem vorhergehenden

Beispiel eine Regaleinheit bauen wollte, auf der Schachteln mit

Cerealien abgestellt werden können?

Oder angenommen, der Benutzer aß gerade

Cerealien als Zwischenmahlzeit, während er in seiner Werkstatt

arbeitete? Im erstgenannten Falle sind Informationen in der Cerealienpackung

vorhanden, welche verwendet werden könnten, um eine Antwort maßzuschneidern,

nämlich,

dass die Cerealienpackung gewisse Abmessungen hat. Im zweiten Falle

sind Informationen im Typ des Lesegerätes enthalten, zum Beispiel

die Angabe, dass sich der Benutzer wahrscheinlich in einer Werkstatt

und nicht irgendwo anders befindet. Diese verborgenen Informationen

könnten

verwendet werden, um eine zweckdienliche Antwort auszuwählen. Im

ersten Falle könnte

der Tischsägen-Hersteller

eine genügend

große

Nachfrage nach Plänen

für Regaleinheiten

haben, damit es Sinn machen würde,

eine Anzahl von Plänen

zur Verfügung

zu stellen. Ebenso würde

ein Hersteller von Cerealien wahrscheinlich Informationen über Cerealien

(oder andere Produkte, die im Cross-Selling verkauft werden könnten) haben,

welche besonders wichtig für

Benutzer sind, die gern Cerealien als Zwischenmahlzeit zu sich nehmen.

-

Wie

oben erläutert

wurde, bringt es Vorteile, wenn man einen hohen Grad an Vielseitigkeit

gewährleistet.

Die Motivation dafür,

dies zu tun, besteht darin, dass ungewöhnliche Szenarien wie das Scannen

einer Cerealienpackung mit einem Lesegerät, das in eine Tischsäge eingebaut

ist, zu etwas Alltäglichem

werden könnten,

wenn nützliche

Ergebnisse erhalten werden könnten.

Zum Beispiel würden

Benutzer ein System eher anwenden, wenn seine Ergebnisse für sie sachdienlicher

wären,

wodurch sich die Wahrscheinlichkeit seiner Anwendung exponentiell

erhöhen

würde.

Die Verwendung verborgener Informationen ermöglicht dem System auch, automatisch

zu reagieren, wodurch die Notwendigkeit von Benutzereingaben (wie

etwa zum Navigieren durch Menüs)

vermieden wird oder die Notwendigkeit solcher Angaben zumindest

verringert wird. Außerdem können Lieferanten

von Inhalt für

Lesegeräte

die "verborgenen" Informationen in

Anforderungen von Informationen für ein gezieltes Marketing ausnutzen.

-

Zusätzlich zur

Verwendung des Kontextes, um eine große Anzahl von Optionen durch

Filterung zu reduzieren, ist mit der Erfindung auch beabsichtigt,

eine Infrastruktur zur Verfügung

zu stellen, die in der Lage ist, diese Art von Vielseitigkeit auf

eine wirtschaftliche Weise zu gewährleisten. Die Herangehensweise

besteht darin, bekannte Komponenten der Ressourcenabrufs-Technik

in einer neuartigen Kombination für das Abrufen von Ressourcen

in der Domäne

der MRL-Lesegeräte

zu verwenden. Auf den ersten Blick erscheint es seltsam, dass jemand

ein Tischsägen-Lesegerät herstellt,

sofern nicht eine attraktive Verwendung für MRL-Mittel in Verbindung

mit Tischsägen

gefunden werden könnte.

Die offensichtliche Herangehensweise gemäß dem Modell nach dem Stand

der Technik besteht darin, das Lesegerät so zu konzipieren, dass es

Anleitungen des Tischsägen-Herstellers

für verschiedene

Arten von Werkstücken

liefert, für

welche die Tischsäge

verwendet werden könnte,

oder dass es dasselbe für

den Cerealien-Hersteller tut. Ein Tischsägen-Hersteller könnte solche

Informationen zur Verfügung

stellen, wie die Art des Sägeblattes,

welches bei einem Teil aus Kunststoff verwendet werden kann, das

mit einem MRL-Mittel etikettiert ist, oder Anweisungen dazu, wie

ein Dado-Sägeblatt

einzusetzen und einzustellen ist. Dieses monolithische Modell, bei

welchem ein Hersteller oder Lieferant genau vorhersehen muss, wie

Produkte verwendet werden, um in Reaktion auf einen Scan nützliche

Ressourcen zur Verfügung

zu stellen, ist jedoch in hohem Maße begrenzt und unflexibel.

So ist etwa in dem Beispiel das Tischsägen-Lesegerät wahrscheinlich nicht in der

Lage, mit mehr als einer allgemeinen Antwort zu reagieren, die allein

auf dem MRL-Mittel

der Cerealienpackung basiert.

-

Es

wird auf 7 Bezug genommen; ein System

zum Herstellen der Verbindung zwischen Ressourcen und einem Lesegerät verwendet

Komponenten der modernen Technik des Informationsabrufs, um Flexibilität zu gewährleisten.

Ein Lesegerät 609 empfängt Daten

von einem MRL-Mittel T und sendet diese Daten zusammen mit einer

Kennung eines Benutzers (oder Benutzerprofil-Daten von einer Präferenzen-Datenressource 611)

und einer Kennung des Lesegerätes

an Suchmaschinen 603 und 607. Die Suchmaschine 607 ist so

programmiert, dass sie eine oder mehrere Ressourcenbanken durchsucht,

die symbolisch in 605 dargestellt sind, zum Beispiel eine

Ressourcenbank, die von dem Hersteller des mit dem MRL-Mittel gekennzeichneten Produktes

oder dem Hersteller des Lesegerätes 609 unterhalten

wird. Es wird angenommen, dass die Suchmaschine 607 so

programmiert ist, dass sie die angegebenen Eingabedaten akzeptiert,

und dass typische Formatierungsschritte angewendet werden, um eine

Anfrage zu formulieren und Ergebnisse zu erhalten, welche der Ausgang

zu einem Formatierer 613 sind. Dieser Typ von Suchprozess

ist im Wesentlichen derselbe wie bei den betrachteten Systemen nach

dem Stand der Technik.

-

Die

Suchmaschine 603 durchsucht das Internet 601.

Zum Beispiel könnte

die Suchmaschine 603 eine Suchmaschine wie Google® einbeziehen.

Die zum Suchen verwendete Anfrage wird vorzugsweise aus dem Inhalt

des MRL-Mittels T entweder direkt oder indirekt generiert. Wenn

zum Beispiel das MRL-Mittel nur eine Seriennummer enthält, kann

es für

irgendeinen Prozess (nicht dargestellt) erforderlich sein, sie auf

einem entfernten Server oder vielleicht in einer Datenbank im Lesegerät 609 nachzuschlagen,

um zu bestimmen, womit das MRL-Mittel verbunden ist. Stattdessen

kann das MRL-Mittel auch eine oder mehrere Charakterisierungen des

Artikels speichern, mit dem es verbunden ist. Zum Beispiel könnte es

das Etikett "Süße Frühstücks-Cerealien" und/oder "Cap'n Crunch®" enthalten. Sobald

die Art des in dem MRL-Mittel gekennzeichneten Artikels bestimmt

worden ist, kann er von der Suchmaschine 603 in eine Suchanfrage

einbezogen werden. Eine Charakterisierung des Lesegerätes kann

auf dieselbe Weise erfolgen. Das Lesegerät kann so programmiert sein, dass

es einen eindeutigen Kennungscode sowie eine Charakterisierung (oder

mehrere zur Auswahl stehende Charakterisierungen) von sich selbst

zum Zwecke des Formulierens einer Anfrage für eine Internet-Suchmaschine

zur Verfügung

stellt. Die Charakterisierung des Lesegerätes kann ebenfalls in die Anfrage

integriert sein. Dasselbe kann mit beliebigen Profildaten geschehen.

Zum Beispiel könnte

die Anfrage eine bestimmte Menge von Profildaten enthalten, welche

speziell für

Internetsuchen reserviert ist. Stattdessen können die Profildaten auch von

der Suchmaschine 603 für

die Internetsuche weggelassen werden. Die Anfrage kann ein Template

(Schablone) oder eine Menge von Templates für verschiedene mögliche Anfragen

verwenden, mit Platzhaltern für

die Charakterisierung des Lesegerätes und Platzhaltern für die Charakterisierung

des etikettierten Artikels. Zum Beispiel "Verwende [Lesegerät] mit [Artikel]" oder einfach "[Lesegerät] UND [Artikel]". Die von der Suchmaschine 603 gefundenen

Ergebnisse können

dann an den Formatierer 613 gesendet werden und zu einer

Ausgabe an das Lesegerät 609 über eine

in dieses eingebaute Benutzeroberfläche (UI) geordnet werden.

-

Es

ist anzumerken, dass der Begriff "Ressourcenbank" hier verwendet wird, um jede beliebige

Art von Datenraum zu kennzeichnen, welcher durch Computer adressierbar

ist, einschließlich

des World Wide Web, von Datenbanken, von Servern wie etwa News-Feeds,

Media-Feeds, mit Verbindungen über

Paketdienste und Wählvermittlungs dienste

wie etwa das Internet und reguläre

Telefon- und Mobiltelefondienste. Die Ressourcen in der Ressourcenbank

können

Daten oder Prozessobjekte sein, so dass die beim Durchsuchen des

Ressourcenraumes gefundenen Ressourcen die Einleitung eines Prozesses

zur Folge haben können,

wie etwa die automatische Steuerung eines entfernten Systems, die

automatische Einleitung oder Beendigung einer Transaktion wie etwa

einer Bankeinlage oder die Einleitung eines Dialoges mit einem Benutzer,

der das Lesegerät 609 verwendet.

Die Ressourcenbank kann von einer beliebigen Entität erstellt

und unterhalten werden und kann ein Conduit sein, wie etwa ein Web

Content Aggregator (Webinhalt-Sammler), welcher Ressourcen aus verschiedenen

Quellen kombiniert.

-

Das

System von 7 macht eine potentielle Unzulänglichkeit

deutlich. Die Internet-Suchmaschine 603 wird eine Anfrage

generieren, welche möglicherweise

zu eng gefasst ist, um aussagefähige

Ergebnisse zu liefern. Zum Beispiel gibt es eventuell wenig Ressourcen,

welche Text oder Meta-Tags mit "Cap'n Crunch®" und "Tischsäge" enthalten, oder

zumindest sind diese wahrscheinlich nur ein Bruchteil der Ressourcen,

welche potentiell von Bedeutung sein könnten. Es wird nun auf 8 Bezug

genommen; diesem Problem kann Rechnung getragen werden, indem eine

weitere Stufe im Prozess des Sammelns von Eingangsinformationen

vorgesehen wird. Bei der vorliegenden Ausführungsform werden Präferenzdaten

aus einem Präferenzspeicher 611,

MRL-Daten von einem MRL-Mittel T und Lesegerät-Daten von einem Lesegerät 609 erhalten,

wie in Verbindung mit der Ausführungsform

von 7 erläutert

wurde. Die charakterisierenden Begriffe werden jedoch durch ein

Begriffswörterbuch 607 gefiltert,

bevor sie von der Internet-Suchmaschine 603 in eine Anfrage

integriert werden. Das Begriffswörterbuch 607 stellt

Wörter

und Sätze

zur Verfügung,

welche irgendeine Beziehung zu kritischen Begriffen haben können, die

vom Lesegerät 609 geliefert

werden. Diese Beziehungen können

Synonyme sein, Hypernyme, Begriffe, die angegeben, wo oder wie ein

durch einen Suchbegriff charakterisiertes Ding normalerweise verwendet

wird, usw.

-

Die

Notwendigkeit des Wörterbuches 607 ergibt

sich daraus, dass der Benutzer in dem Szenarium der Verwendung eines

bestimmten Lesegerätes,

um einen bestimmten Artikel zu scannen, nicht in der Lage ist anzugeben,

was im Zusammenhang mit dem Artikel oder dem Lesegerät es ist,

was relevant ist. Wenn es zum Beispiel dem Benutzer darum ging,

mit der Tischsäge

eine Regaleinheit herzustellen, und die Cerealienpackung einfach äußere Abmessungen

für Artikel

lieferte, die darin abgestellt werden sollten, so würde der

Suchprozess zumindest dies aus den Umständen schließen. Daher kann die Ausführungsform

von 7 wesentlich verbessert werden, indem ein weiterer

Prozess hinzugefügt

wird, um Alternativbegriffe zu generieren, welche auf irgendeine

Weise mit den Begriffen verknüpft

sind, die das Lesegerät

und den Artikel, an welchem des MRL-Mittel angebracht ist, charakterisieren.

-

Ein

Beispiel eines Typs von Wörterbüchern, welcher

gegenwärtig

verwendet wird, um Suchanfragen ausgehend von einer eingegebenen

Suchanfrage zu formulieren, ist ein Synonym-Thesaurus. Für die vorliegende

Patentanmeldung wäre

ein Wörterbuch

am günstigsten,

welches die Arten von Beziehungen zwischen den Begriffen in einer

Anfrage zur Verfügung

stellt, welche es ermöglichen

können,

einen Kontext abzuleiten. Zum Beispiel kann der Begriff "Tischsäge" mit Oberbegriffen

(Hypernymen) wie "Werkzeug" oder mit seinen Teilen

wie "Sägeblatt" verknüpft sein,